Implementasi Firewall Filter pada Router Mikrotik

Firewall adalah perangkat yang berfungsi untuk memeriksa dan menentukan paket data yang dapat keluar atau masuk dari sebuah jaringan. Dengan kemampuan tersebut maka firewall berperan dalam melindungi jaringan dari serangan yang berasal dari jaringan luar (outside network). Firewall mengimplementasikan packet filtering dan dengan demikian menyediakan fungsi keamanan yang digunakan untuk mengelola aliran data ke, dari dan melalui router. Sebagai contoh, firewall difungsikan untuk melindungi jaringan lokal (LAN) dari kemungkinan serangan yang datang dari Internet. Selain untuk melindungi jaringan, firewall juga difungsikan untuk melindungi komputer user atau host (host firewall).

Firewall digunakan sebagai sarana untuk mencegah atau meminimalkan risiko keamanan yang melekat dalam menghubungkan ke jaringan lain. Firewall jika dikonfigurasi dengan benar akan memainkan peran penting dalam penyebaran jaringan yang efisien dan infrastrure yang aman. MikroTik RouterOS memiliki implementasi firewall yang sangat kuat dengan fitur termasuk:

- stateful packet inspection

- Layer-7 protocol detection

- peer-to-peer protocols filtering

- traffic classification by:

- source MAC address

- IP addresses (network or list) and address types (broadcast, local, multicast, unicast)

- port or port range

- IP protocols

- protocol options (ICMP type and code fields, TCP flags, IP options and MSS)

- interface the packet arrived from or left through

- internal flow and connection marks

- DSCP byte

- packet content

- rate at which packets arrive and sequence numbers

- packet size

- packet arrival time

- dll

- Accept : paket diterima dan tidak melanjutkan membaca baris berikutnya

- Drop : menolak paket secara diam-diam (tidak mengirimkan pesan penolakan ICMP)

- Reject : menolak paket dan mengirimkan pesan penolakan ICMP

- Jump : melompat ke chain lain yang ditentukan oleh nilai parameter jump-target

- Tarpit : menolak, tetapi tetap menjaga TCP connection yang masuk (membalas dengan SYN/ACK untuk paket TCP SYN yang masuk)

- Passthrough : mengabaikan rule ini dan menuju ke rule selanjutnya

- log : menambahkan informasi paket data ke log

(dikutip dari http://mikrotikindo.blogspot.com/2013/03/belajar-mikrotik-dasar-firewall-mikrotik.html)

Secara umum, firewall filtering biasanya dilakukan dengan cara mendefinisikan IP address, Baik itu source-address maupun destination-address. Misalnya apabila kita ingin memblok komputer client yang memiliki ip tertentu atau ketika melakukan blok terhadap web tertentu berdasarkan ip web tersebut. Firewall tidak hanya digunakan untuk melakukan blok client agar tidak dapat mengakses resource tertentu, Namun juga dapat digunakan untuk melindungi jaringan local dari ancaman luar, Misalnya virus atau serangan hacker. Biasanya serangan dari internet ini dilakukan dari banyak IP sehingga akan sulit bagi kita untuk melakukan perlindungan hanya dengan berdasarkan IP. Ada banyak cara filtering selain berdasar IP Addres, Misalnya berdasar protocol dan port. Berikut contoh implementasi dengan memanfaatkan fitur blocking Ip address, mac address, dan Ip destination.

Sebelum masuk ke Firewall Filter, Terlebih dahulu di konfigurasi DHCP Server, DHCP client, dan juga konfigurasi NAT agar client dari router bisa terhubung ke internet. Langkah konfigurasi dapat dilihat pada postingan sebelumnya tentang Konfigurasi Mikrotik dan juga Konfigurasi NAT.

Jika hal diatas telah selesai di konfigurasi, Maka kita dapat mengkonfigurasi Firewall filter dengan masuk dari Menu IP dan klik Firewall, seperti yang terlihat pada gambar di bawah ini :

- Blocking Source Ip address

Pada tab Filter Rules klik tanda ( + ) pada sudut kiri atas window, maka akan muncul tampilan New Firewall Rule, lalu masukkan Ip address yang akan di block pada kolom Src. Address, dan sesuaikan Out Interface seperti yang terlihat pada gambar dibawah ini :

Selanjutnya pada Tab Action, kita pilih drop sebagai action nya, lalu klik Oke.

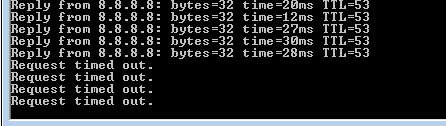

Pada Filter Rules akan muncul list dari filter yang telah kita buat seperti yang terlihat pada gambar dibawah ini, dengan memfilter source Ip address yaitu 172.16.0.254, dengan action "drop" yang artinya client dengan Ip address ini tidak akan bisa terhubung ke internet lagi atau tidak akan bisa mengakses internet lagi.

note: pada gambar kedua dibuktikan bahwa client tidak dapat akses internet

- Blocking Source Mac Address

Sama seperti langkah sebelumnya, dengan mengklik tanda ( + ) untuk menambahkan filter baru. Pada New Filter Rule isikan seperti gambar berikut ini :

pada tab Advanced isikan Mac Address yang akan di blockir pada kolom Src. Mac Address.

Selanjutnya pada Tab Action, pilih drop sebagai action nya, lalu klik Oke. maka Client dengan Mac address di atas tidak akan bisa terhubung ke internet setelah filter ini di aktifkan.

Tidak ada komentar:

Posting Komentar